Содержание

- Настроить

- Что я увидел

- Объявления

- Amazon AWS

- Ок гугл

- Что Google знает обо мне?

- А как насчет Facebook, Twitter и других?

- Потенциал против фактического

- Заворачивать

Цифровая конфиденциальность является горячей темой. Мы вступили в эпоху, когда почти все носят подключенное устройство. У каждого есть камера. Многие из наших ежедневных действий - от поездки на автобусе до доступа к нашим банковским счетам - выполняются онлайн. Возникает вопрос: «Кто отслеживает все эти данные?»

Некоторые крупнейшие мировые технологические компании тщательно изучают, как они используют наши данные. Что Google знает о вас? Является ли Facebook прозрачным о том, как он обрабатывает ваши данные? Huawei шпионит за нами?

Чтобы попытаться ответить на некоторые из этих вопросов, я создал специальную сеть Wi-Fi, которая позволяла мне перехватывать каждый пакет данных, отправляемых со смартфона в Интернет. Я хотел узнать, тайно ли какое-либо из моих устройств отправляло данные на удаленные серверы без моего ведома. Мой телефон шпионит за мной?

Настроить

Для захвата всех данных, поступающих туда и обратно с моего смартфона, мне нужна была частная сеть, где я являюсь боссом, где я root, где я администратор. Получив полный контроль над сетью, я могу контролировать все, что входит и выходит из сети. Для этого я настроил Raspberry Pi в качестве точки доступа Wi-Fi. Я образно назвал это PiNet. Затем я подключил тестируемый смартфон к PiNet и отключил мобильные данные (чтобы быть в два раза уверен, что я получаю весь трафик). В этот момент смартфон был подключен к Raspberry Pi, но больше ничего. Следующим шагом является настройка Pi для пересылки всего трафика, который он получает, в Интернет. Вот почему Pi является таким замечательным устройством, так как многие модели имеют как Wi-Fi, так и Ethernet на борту. Я подключил Ethernet к маршрутизатору, и теперь все, что смартфон отправляет и получает, должно проходить через Raspberry Pi.

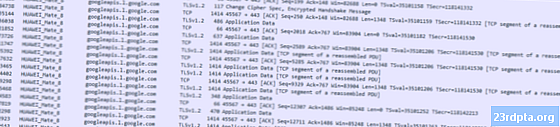

Существует множество инструментов сетевого анализа, и одним из самых популярных является WireShark. Это позволяет в режиме реального времени захватывать и обрабатывать каждый пакет данных, передаваемый по сети. С моим Pi между моими смартфонами и Интернетом я использовал WireShark для захвата всех данных. После того, как меня схватили, я мог анализировать это на досуге Преимущество метода «захватывай сейчас, задавай вопросы позже» заключается в том, что я могу оставить настройку включенной на ночь и посмотреть, какие секреты раскрывает мой смартфон посреди ночи!

Я протестировал четыре устройства:

- Huawei Mate 8

- Pixel 3 XL

- OnePlus 6T

- Galaxy Note 9

Что я увидел

Первое, что я заметил, это то, что наши смартфоны общались с Google. много, Я думаю, это не должно удивлять меня - вся Android-экосистема построена вокруг сервисов Google - но было интересно посмотреть, как, когда я просыпаю устройство из спящего режима, оно вылетает и проверяет ваш Gmail и текущее сетевое время (через NTP) и множество других вещей. Я также был удивлен тем, сколько доменных имен принадлежит Google. Я ожидал, что все серверы будут something.whatever.google.com, но у Google есть домены с именами, такими как 1e100.net (я думаю, это ссылка на Googolplex), gstatic.com, crashlytics.com и так далее.

Я проверил и проверил каждый домен и каждый IP-адрес, с которым связывались тестовые устройства, чтобы убедиться, что я знаю, с кем разговаривает мой смартфон.

Помимо общения с Google, наши смартфоны кажутся довольно беззаботными социальными бабочками и имеют широкий круг друзей. Это, конечно, прямо пропорционально количеству установленных вами приложений. Если у вас установлены WhatsApp и Twitter, угадайте, что, ваше устройство регулярно связывается с серверами WhatsApp и Twitter!

Видел ли я какие-либо гнусные соединения с серверами в Китае, России или Северной Корее? Нет.

Объявления

То, что ваш смартфон часто делает, это подключается к контентной сети доставки для получения рекламы. Опять же, к каким сетям он подключается и сколько будет зависеть от приложений, которые вы устанавливаете. Большинство приложений с рекламной поддержкой будут использовать библиотеки, предоставляемые рекламной сетью, что означает, что разработчик приложения практически не знает, как на самом деле показываются объявления или какие данные отправляются в рекламную сеть. Самыми распространенными рекламными провайдерами, которых я видел, были Doubleclick и Akamai.

С точки зрения конфиденциальности, эти библиотеки объявлений может быть спорной темой, так как разработчик приложения, в основном полагаясь на платформу, чтобы делать правильные вещи с данными и отправлять только то, что строго необходимо, чтобы служить объявления. Мы все видели, насколько надежны рекламные платформы во время нашего ежедневного использования Интернета. Всплывающие окна, всплывающие окна, автоматическое воспроизведение видео, неуместная реклама, реклама, которая занимает весь экран - этот список можно продолжить. Если бы объявления не были такими навязчивыми, никогда бы не было блокировщиков рекламы.

Amazon AWS

Я видел довольно много сетевой активности, связанной с веб-сервисами Amazon (AWS). Являясь крупным поставщиком облачных серверов, Amazon часто является логичным выбором для разработчиков приложений, которым нужны базы данных и другие возможности обработки на сервере, но они не хотят поддерживать свои собственные физические серверы.

В целом, подключения к AWS следует считать безвредными. Они там, чтобы предоставить услуги, которые вы просили. Тем не менее, это подчеркивает открытость подключенных устройств. После того, как вы установите приложение, оно может отправить любую собранную информацию злоумышленнику, даже через надежного поставщика услуг, такого как Amazon. Android защищает от этого несколькими способами, в том числе путем применения разрешений для приложений и с такими сервисами, как Play Protect. Вот почему боковая загрузка приложений может быть очень опасной.

Ок гугл

Поскольку PiNet позволял мне захватывать каждый сетевой пакет, я стремился проверить, шпионит ли за мной Google, активировав микрофон на Pixel 3 XL и отправив данные в Google. Когда вы активируете Voice Match на Pixel 3 XL, он будет постоянно слушать ключевые фразы «OK Google» или «Привет, Google». Слушание постоянно звучит опасно для меня. Как скажет любой политик, открытый микрофон - это опасность, которую следует избегать любой ценой!

Устройство предназначено для локального прослушивания ключевой фразы без подключения к Интернету. Если ключевая фраза не слышна, ничего не происходит. Как только ключевая фраза будет обнаружена, устройство отправит фрагмент на серверы Google, чтобы проверить, не было ли оно ложно-положительным. Если все получилось, устройство отправляет аудио в Google в режиме реального времени, пока либо не будет понята команда, либо устройство отключится.

Это то, что я видел.

Сетевого трафика вообще нет, даже когда я разговаривал прямо по телефону. В тот момент, когда я сказал «Привет, Google», поток сетевого трафика в режиме реального времени был отправлен в Google, пока взаимодействие не прекратилось. Я попытался обмануть Pixel 3 XL с небольшими вариациями ключевой фразы, такой как «Молись, Google» или «Привет, погляди». Однажды мне удалось получить его, чтобы отправить фрагмент в Google для дальнейшей проверки, но устройство не получило подтверждение, и поэтому Помощник не активировался.

Что Google знает обо мне?

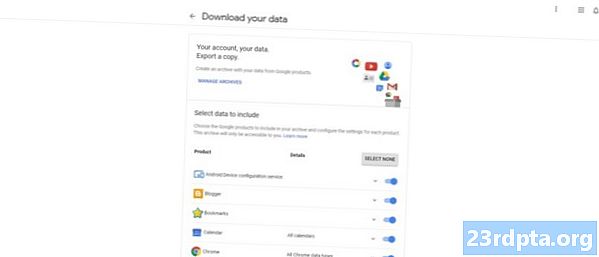

Google предлагает услугу под названием Takeout, которая позволяет вам загружать все ваши данные из Google, якобы, чтобы вы могли перенести свои данные в другие службы. Тем не менее, это также хороший способ узнать, какие данные Google имеет о вас. Если вы попытаетесь загрузить все, полученный архив может быть огромным (может быть, более 50 ГБ), но он будет включать все ваши фотографии, все ваши видеоклипы, каждый файл, который вы сохранили на Google Диске, все, что вы загрузили на YouTube, все ваши электронные письма , и так далее. Для проверки конфиденциальности мне не нужно видеть, какие фотографии есть у Google, я это уже знаю. Кроме того, я знаю, какие электронные письма у меня есть, какие файлы есть на Google Диске и так далее. Однако, если я исключу эти громоздкие медиа-элементы из загрузки и сконцентрируюсь на активности и метаданных, загрузка может быть довольно маленькой.

Я недавно скачал свой Takeout и покопался, чтобы узнать, что Google знает обо мне. Данные поступают в виде одного или нескольких ZIP-файлов, содержащих папки для каждой из различных областей, включая Chrome, Google Pay, Google Play Music, Моя активность, Покупки, Задача и т. Д.

Погружение в каждую папку показывает, что Google знает о вас в этой области. Например, есть копия моих закладок Chrome и копия списков воспроизведения, которые я создал в Google Play Music. Сначала ничего удивительного не было. Я ожидал список моих напоминаний, так как я создал их с помощью Google Assistant, поэтому у Google должна быть их копия. Но был один или два сюрприза, даже для кого-то, настолько «разбирающегося в технологиях», как я.

Первой была папка с записями в формате MP3 всего, что я когда-либо говорил своему. Был также файл HTML с расшифровкой всех этих команд. Для пояснения, это команды, которые я дал помощнику Google после того, как он был активирован с помощью «Привет, Google». Честно говоря, я не ожидал, что Google сохранит файл MP3 со всеми моими командами.Хорошо, я понимаю, что иметь возможность проверить качество Assistant есть некоторая техническая ценность, но я не думаю, что Google должен сохранять эти аудиофайлы. Это немного много.

Был также список всех статей, которые я когда-либо читал в Новостях Google, записи о каждом моем посещении Пасьянса и все поиски, которые я проводил в Google Play Music за последние пять лет!

Оказывается, Google обрабатывает все ваши электронные письма в поисках покупок и создает запись о них.

Тот, который действительно шокировал меня, был в папке «Покупки». Здесь у Google была запись всего, что я когда-либо покупал онлайн. Самый старый предмет был в 2010 году, когда я купил билеты на самолет. Дело в том, что я не покупал эти билеты или какие-либо предметы через Google. У меня есть записи о покупке товаров из Amazon, eBay и iTunes. Есть даже записи поздравительных открыток, которые я купил.

Копая глубже, я начал находить покупки, которые я не делал! После некоторого расчесывания головы выясняется, что эти записи являются результатом того, что Google обработал мои электронные письма и угадал покупки, которые я совершил. Вы, наверное, видели это особенно в отношении рейсов. Если вы открываете электронное письмо от авиакомпании, Gmail с готовностью помещает некоторую сводную информацию о вашем рейсе в специальную вкладку в верхней части.

Оказывается, Google обрабатывает все ваши электронные письма в поисках покупок и создает запись о них. Когда кто-то пересылает вам электронное письмо о том, что он приобрел, Google может даже непреднамеренно проанализировать его как совершенную вами покупку!

А как насчет Facebook, Twitter и других?

Социальные сети и конфиденциальность в некоторых отношениях противоречивы. Как сказал Гарольд Финч в сериале «Персона интересов» о социальных сетях: «Правительство пыталось понять это годами. Оказывается, большинство людей были рады добровольно предложить это ». С помощью социальных сетей мы охотно публикуем информацию, включая дни рождения, имена, друзей, коллег, фотографии, интересы, списки пожеланий и чаяния. Затем, опубликовав всю эту информацию, мы шокированы, когда она используется не по назначению. Как сказал другой известный персонаж о игорном зале, он часто бывал: «Я потрясен, потрясен, обнаружив, что здесь происходит азартная игра!»

Все крупные сайты социальных сетей, включая Facebook и Twitter, имеют политику конфиденциальности, и они достаточно широки в том, что они освещают. Вот фрагмент из политики Twitter:

«В дополнение к информации, которой вы делитесь с нами, мы используем ваши твиты, контент, который вы прочитали, добавили в избранное или ретвитнули, и другую информацию, чтобы определить, какие темы вас интересуют, ваш возраст, языки, на которых вы говорите, и другие сигналы чтобы показать вам более релевантный контент. »

Итак, ваше устройство подключается к Twitter и позволяет Twitter определять такие вещи, как ваш возраст, язык, на котором вы говорите, и какие вещи вас интересуют? Конечно.

Это профилирует вас - и вы позволяете это сделать.

Вот ключевой вопрос: если бы у меня не было смартфона, это помешало бы организациям шпионить за мной, если бы они захотели?

Потенциал против фактического

Самая большая проблема с подключенными устройствами и сетевыми объектами заключается не в том, что они делают, а в том, что они могут сделать. Я специально использовал фразу «сущности», потому что опасности, связанные с массовым наблюдением, шпионажем и профилированием, связаны не только с Google или Facebook. Игнорируя подлинные ошибки программного обеспечения (ошибки), а также стандартные бизнес-модели крупных онлайн-компаний, можно с уверенностью сказать, что Google не шпионит за вами. Ни один не Facebook. Ни правительство. Это не значит, что они не могут - или не будут.

Какой-то хакер или правительственный шпион где-то активирует микрофон на вашем телефоне, чтобы послушать вас? Нет, но они могли. Как мы недавно видели с событиями, связанными с убийством Джамала Хашогги, организации могут заставить вас установить приложение, которое шпионит за вами. Такие компании, как Zerodium, продают уязвимости нулевого дня правительствам, которые могут позволить устанавливать вредоносные приложения (например, Pegasus) на ваше устройство без вашего ведома.

Видел ли я такую активность с моими устройствами? Нет, но я не являюсь вероятной мишенью для такого наблюдения и черепа. Это все еще может случиться с кем-то еще.

Вот ключевой вопрос: если бы у меня не было смартфона, это помешало бы организациям шпионить за мной, если бы они захотели?

До запуска смартфонов каждое крупное правительство в мире уже занималось шпионажем и слежкой. Вторая мировая война, вероятно, была выиграна, взломав код Enigma и получив доступ к скрытым данным. Смартфоны не виноваты, но теперь стало больше возможностей для атаки - иными словами, есть больше способов шпионить за вами.

Заворачивать

После моего тестирования я уверен, что ни одно из устройств, которые я использовал, не делает ничего необычного или злонамеренного. Однако проблема конфиденциальности больше, чем просто устройство, которое не является преднамеренно вредоносным. Деловые практики таких компаний, как Google, Facebook и Twitter, весьма спорны и часто, кажется, выходят за рамки конфиденциальности.

Что касается шпионажа, то у моего дома нет припаркованного белого фургона, который следил бы за моими движениями и направлял направленный микрофон на мои окна. Я только что проверил. Никто не взламывает мой телефон. Это не значит, что они не могут.